Twitter: gestionar contactos y plantilla para importarlos desde Excel en 7 pasos

Además de los seguidores y seguidos, Twitter tiene internamente en cada cuenta (aunque no es muy conocida) una libreta de direcciones que puedes gestionar.

En ese listado de contactos aparecen todos aquellos que hemos incluido autorizando en el móvil/tableta, otras redes o cargándolos desde la libreta de direcciones, tengan o no cuenta de Twitter (e, insisto, no tienen necesariamente relación con los followers ni following).

Cada vez que un contacto se dé de alta en Twitter con esa dirección de correo electrónico que tenemos registrada, Twitter avisará.

Esto es especialmente interesante para el caso de profesionales, organizaciones y empresas con presencia activa en Twitter, ya que así podremos tener encontrar cuentas de interés sin esfuerzo, tanto para seguirlos directamente o no (según la estrategia del Social media plan) como para meterlos en listas (secretas o no) y poder hacer una gestión eficiente y dar un buen servicio. También las usa Twitter para hacer recomendaciones de a quién seguir.

En este artículo explico paso a paso cómo importar contactos a Twitter desde cualquier ERP, base de datos o sistema de información pasando por Excel e incluyo una plantilla, muy práctico para localizar a clientes.

#TBT y #FBF: qué significa en Twitter, Instagram, Facebook…

Una de las características de Twitter es que tiene desde casi sus inicios tradiciones y costumbres muy arraigadas que conviene conocer, para saber qué significan.

Un claro ejemplo es el hashtag #FF que se debe poner en práctica los viernes y en el que se recomienda públicamente a cuentas interesantes (de Twitter) a las que seguir.

Otra tradición iniciada en Twitter y muy popular desde el año 2012 (que incluso ya se ha extendido a otras plataformas como Instagram o Facebook) es la de utilizar el hashtag o etiqueta #TBT (o #FBF) en ciertas publicaciones.

¿Qué significa y cuándo se debe usar?

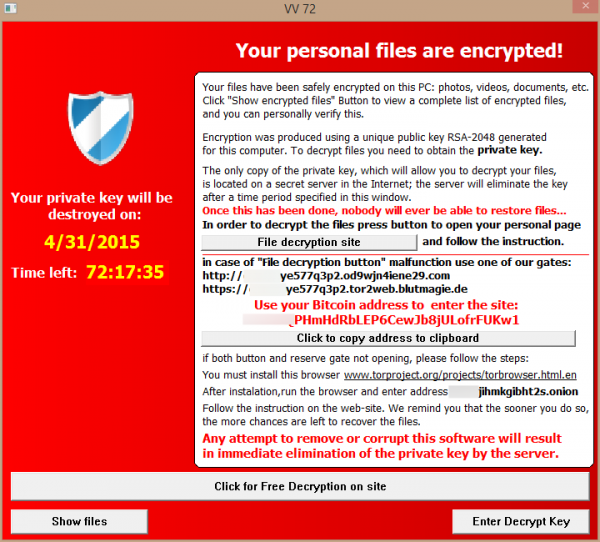

CryptoLocker, HELP_DECRYPT,…: borran todos tus datos. Qué hacer y soluciones (Actualizado 05.2016)

Imagínate que un día arrancas tu ordenador de casa o del trabajo y éste se enciende como siempre pero no puedes abrir ninguno de tus archivos; todos dan error: fotos (incluso familiares), vídeos, trabajos hechos en Word, hojas de cálculo en Excel, PDFs, bases de datos, copias de seguridad…. ¡Todo perdido!

Y además no solo afecta a los que están en el equipo sino también a los que puedan guardarse en discos USB y en otros ordenadores de la red, incluyendo servidores. Has perdido toda la información (o, mejor dicho, secuestrada, con programas ransomware como CryptoLocker, CryptoWall,…) y quedan unos ficheros HELP_DECRYPT, HELP_RESTORE_FILES_jlmxu o similares o los archivos con extensión ecc o exx (depende del virus o malware).

Esta catástrofe, mejor dicho, “datástrofe” no es ciencia ficción. Está pasando en muchas empresas y hogares (me consta el caso de una persona que, directamente, ha perdido todo lo que tenía en su ordenador) y está causado por una de las familias de “virus”/malware más maliciosas que he visto jamás y no tiene cura, solo prevención, así que mucho cuidado. Aquí explico qué se puede hacer y conviene tomar buena nota.

Actualizado en mayo de 2016 con nuevas soluciones.

El recurso más valioso de la empresa es el empleado. Libera la empresa

Pocos dudan a día de hoy que la tecnología e Internet han cambiado en gran medida la forma en la que nosotros, los consumidores, nos comunicamos con las marcas; es lo que se ha llamado la revolución 2.0. Por tanto, éstas se han tenido que reorganizar también para dar soporte a esas nuevas exigencias de sus clientes actuales y potenciales.

En un entorno social, cultural y tecnológico cada vez más complejo, cambiante y competitivo, las empresas también en algunos casos adoptan nuevas formas de organizarse internamente.

En esta interesantísima charla de Isaac Getz en el TEDxESCP, profesor de liderazgo y gestión de la innovación en la Escuela de Negocios ESCP Europa y co-autor del libro Freedom Inc, reflexiona sobre los tipos de empleados que hay, la importancia de tenerlos satisfechos y cómo hacer que se comprometan con la empresa con tres recomendaciones totalmente lógicas.

La verdad es que me ha encantado y comparto plenamente sus planteamientos.

Como dice una cita que circula por Internet de Steve Jobs (lo que no quiere decir que sea suya, pero el concepto, me parece muy acertado):

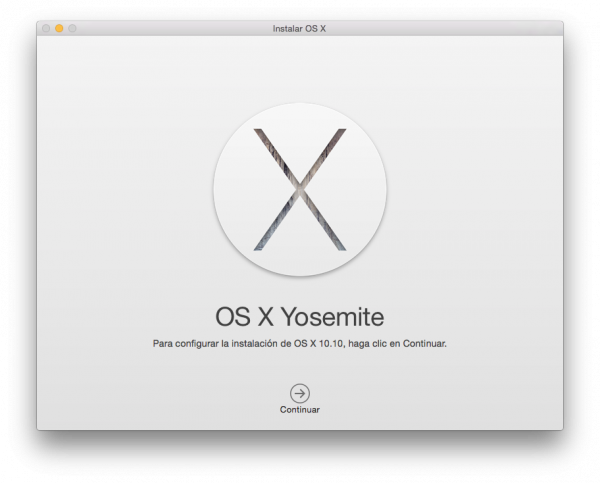

Instalar Mac OS X Yosemite desde cero en 7 pasos y gratis

Por muy bueno que sea cualquier sistema, tras utilizarlo un tiempo, éste comienza a degradarse. Apple Mac OS X Yosemite 10.10, el sistema operativo de los Macs, no es una excepción. Aguantará más o menos que Windows y otros según cómo se utilice pero, antes o después, acabará pasando.

Tras algunos años de uso y si OS X deja de comportarse fluidamente tras las múltiples actualizaciones, instalar y quitar programas, etc., se atasca, reacciona de manera lenta o vemos el puntero de colores que indica que el sistema está ocupado más tiempo del que te gustaría, quizá sea el momento de reinstalar OS X Yosemite desde cero (una instalación limpia).

Aquí se explica cómo hacerlo paso a paso en 7 etapas.

Archivar chats en WhatsApp: a fondo en iPhone y Android

A medida que se van manteniendo más y más chats de WhatsApp con diferentes personas, la lista de conversaciones tiende a ser muy larga.

Una opción segura es borrar las conversaciones periódicamente (después de haberlas enviado por correo electrónico o no), sobre todo para evitar que alguien que no deba leerlas, lo haga. Si preferimos conservarlas (a pesar de lo mucho que ocupan en la memoria del smarpthone o tableta con Android) pero nos «molestan», una buena alternativa es archivarlas que, como su nombre indica, las «esconde» del listado genera sin llegar a eliminarlas, pudiéndolas consultar y recuperar cuando queramos. ¿Y qué pasa si nos vuelven a escribir?